Powstał wydajny procesor do kryptografii postkwantowej

18 sierpnia 2021, 08:10Powszechna obecność komputerów kwantowych to wciąż dość odległa przyszłość, jednak specjaliści już pracują nad kryptografią postkwantową, czyli technikami kryptograficznymi mającymi na celu uchronienie nas przed atakami przeprowadzanymi za pomocą komputerów kwantowych

Niewykrywalne sprzętowe trojany w procesorach

18 września 2013, 10:40Grupa amerykańskich i europejskich ekspertów opublikowała pracę badawczą, w której opisują, w jaki sposób układy scalone wykorzystywane np. przez wojsko mogą zostać na etapie produkcyjnym zmienione tak, by ułatwiały szpiegowanie czy włamanie do urządzeń i systemów korzystających z tych układów. Zmiany takie, przeprowadzone na poziomie tranzystorów, byłyby niewykrywalne

Miliard dolarów na Jedwabnym Szlaku

3 października 2013, 08:50FBI aresztowało Rossa Ulbrichta, właściciela podziemnego forum Silk Road (Jedwabny Szlak). Mężczyzna jest podejrzewany o handel narkotykami, narzędziami hakerskimi i inną nielegalną dzialalność. W ciągu ostatnich 30 miesięcy obroty nielegalnego serwisu sięgnęły 1,2 miliarda dolarów

Powstaje botnet na Linuksie?

8 stycznia 2015, 10:00Zdaniem ekspertów z firmy Avast, niedawno odkryty koń trojański atakujący Linuksa, może tworzyć botnet, który zostanie wykorzystany w przyszłości podczas ataków DDoS.

Wikileaks ujawnia hakerskie poczynania CIA

8 marca 2017, 11:15Wikileaks ujawniło pierwszą część posiadanych przez siebie tajnych dokumentów CIA. W ramach serii „Vault 7” demaskatorski portal ujawnia największy wyciek dokumentów z Centralnej Agencji Wywiadowczej. Pierwsza część zawiera 8761 dokumentów i plików pochodzących z izolowanej sieci znajdującej się w Center for Cyber Intelligence w Langley

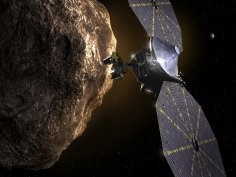

Misja Lucy otrzymała zielone światło. Ludzkość poleci badać trojany

23 października 2019, 05:17Panel ekspertów złożony ze specjalistów z NASA i zewnętrznych instytucji zakończył przegląd założeń misji Lucy, pierwszej misji do planetoid trojańskich. Lucy Critical Design Review trwał od 15 do 18 października. W tym czasie eksperci zostali zapoznani ze wszelkimi szczegółami planowanej misji, w tym z budową pojazdu, jego wyposażeniem, szczegółami budowy, planowanych testów, systemów naziemnych, założeń naukowych misji itp. itd

Pierwsza w historii misja do asteroid trojańskich weszła w ostatnią fazę przygotowań

31 sierpnia 2020, 10:20NASA dała zielone światło dla ostatniego etapu przygotowań pierwszej w historii misji do asteroid trojańskich. Mija Lucy ma zostać wystrzelona w październiku 2021. Właśnie pomyślnie przeszła ona niezależne przeglądy pojazdu, instrumentów, budżetu oraz ram czasowych

NASA wyśle 2 misje na Wenus

4 czerwca 2021, 10:46NASA ogłosiła, że w latach 2028–2030 wyśle 2 misje na Wenus. Będą to pierwsze od ponad 30 lat misje badawcze NASA poświęcone wyłącznie naszemu najbliższemu planetarnemu sąsiadowi. Zostały one wybrane spośród 4 kandydatów, których opisywaliśmy w lutym ubiegłego roku. Obu misjom przyznano w budżecie NASA po 500 milionów dolarów i stały się one częścią Discovery Program.

Urządzenia mobilne w coraz większym niebezpieczeństwie

13 września 2011, 09:37O popularności urządzeń mobilnych świadczy nie tylko ich rosnąca sprzedaż, ale też gwałtownie zwiększająca się liczba szkodliwego oprogramowania. Firma G Data informuje, że w ciągu ostatniego roku liczba szkodliwego kodu atakującego platformy mobilne wzrosła o 273%