Vuvuzela następca Tora?

10 grudnia 2015, 12:17Naukowcy z MIT-u ogłosili powstanie sieci służącej do bezpiecznego przesyłania wiadomości tekstowych. Twierdzą, że jest ona bardziej bezpieczna niż Tor i nawet najpotężniejsze organizacje nie są w stanie wyśledzić, jak przebiega komunikacja.

Takie same klucze i certyfikaty narażają na atak

27 listopada 2015, 10:22Analiza ponad 4000 urządzeń wbudowanych - od bramek internetowych i ruterów po kamery IP i telefony VoIP - wykazała, że w znacznej mierze korzystają one z tych samych kluczy SSH lub certyfikatów HTTPS. Wystarczy, by cyberprzestępcy zdobyli klucz lub certyfikat jednego z urządzeń, a mogą teoretycznie zaatakować miliony użytkowników.

Antyoblodzeniowe rozwiązania pingwinów

25 listopada 2015, 11:28Choć antarktyczne pingwiny raz po raz wskakują do wody o temperaturze bliskiej zamarzania, ich pióra wcale nie ulegają oblodzeniu. Gdy naukowcy dokładnie przyjrzeli się ich budowie, stwierdzili, że superhyrofobowość to wynik połączenia nanostruktur i specjalnego tłuszczu.

Ambitne plany Tsinghua Unigroup

17 listopada 2015, 13:02Chińska państwowa firma Tsinghua Unigroup poinformowała, że chce stać się 3. największym na świecie producentem układów scalonych. Dyrektor Zhao Weiguo poinformował, że w ciągu najbliższych pięciu lat firma zainwestuje 300 miliardów juanów

Tor Messenger - anonimowe rozmowy

3 listopada 2015, 13:24Twórcy projektu Tor poinformowali o udostępnieniu wersji beta oprogramowania Tor Messenger. Ma to być odpowiedzią na rosnącą inwigilację obywateli ze strony rządów. Protokół Tor umożliwia bezpieczne anonimowe nawigowanie po internecie

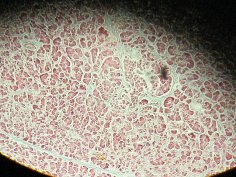

Immunoterapia zwiększa przeżywalność myszy z rakiem trzustki o ponad 75%

30 października 2015, 11:31Wg zespołu z Centrum Badań nad Nowotworami im. Freda Hutchinsona, nawet bez chemio- czy radioterapii, specjalny rodzaj immunoterapii zwiększa przeżywalność myszy z rakiem trzustki o ponad 75%.

Nowe zalecenia zapobiegną wypadkom w laboratoriach?

30 października 2015, 10:47W 2014 roku doszło do kilku poważnych naruszeń zasad bezpieczeństwa w federalnych laboratoriach. Naruszono procedury dezaktywacji wąglika, znaleziono zapomniane fiolki z ospą i innymi niebezpiecznymi substancjami, a w 2012 roku zmarł pracownik naukowy jednego z centrów medycznych, który podczas eksperymentów zaraził się niezwykle niebezpieczną bakterią.

Atak przez słuchawki

16 października 2015, 16:50Eksperci zauważyli, że możliwe jest włamanie do smartfonów za pomocą... inteligentnych asystentów Siri i Google Now. Dostęp do nich można uzyskać wykorzystując celową interferencję elektromagnetyczną (IEMI) i podłączone do smartfonu słuchawki z mikrofonem

Androidowe problemy z zabezpieczeniami

14 października 2015, 10:36Eksperci z University of Cambridge ostrzegają, że średnio 87,7% urządzeń z Androidem zawiera co najmniej jedną z 11 znanych krytycznych dziur. Dane do analizy zebrano za pomocą aplikacji "Device Analyzer", która jest bezpłatnie dostępna w Play Store od maja 2011 roku

Najwyższe fale stworzone przez człowieka

6 października 2015, 17:46Holenderscy naukowcy uzyskali najwyższe fale stworzone przez człowieka. Uczeni z kraju, którego większość jest położona poniżej poziomu morza, są ekspertami w dziedzinie badania oceanów. Dla Holendrów to kwestia przetrwania