To botnet, nie phishing?

8 października 2009, 11:13Mary Landesman z firmy ScanSafe nie wierzy, by ostatni wyciek haseł i nazw użytkowników usług Hotmail, Gmail czy Yahoo! Mail był efektem szeroko zakrojonego ataku phishingowego. Jej zdaniem to wynik działalności botnetu.

Hakerzy włamali się do systemu kolejowego

27 stycznia 2012, 12:56Reporterzy magazynu NextGov, powołując się na dokument wydany przez US Transportation Security Administration (TSA) informują, że hakerzy dwukrotnie zaatakowali infrastrukturę kolejową Pacific Northwest. Do pierwszego ataku doszło 1 grudnia ubiegłego roku na jednej z linii

Batteriser, niewielki gadżet o wielkich możliwościach

2 czerwca 2015, 12:41Niewielkie urządzenie o nazwie Batterriser będzie sprzedawane w cenie 2,50 USD, jednak może ono tak bardzo wpłynąć na rynek baterii, że ktoś zdecydował się na włamanie do biura jego twórcy. Jak mówi Bob Roohparvar, twórca Batterisera, włamywacze musieli dobrze znać rozkład pomieszczeń, wiedzieli, czego szukają i gdzie to znajdą

Początek apelacji hakera

14 lutego 2007, 13:27Rozpoczęła się apelacja Gary’ego McKinnona, słynnego brytyjskiego haker, który włamał się do komputerów NASA i Departamentu Obrony USA. McKinnon przyznał się do zarzucanych mu czynów.

Drogie włamania

30 kwietnia 2010, 10:45Z raportu Ponemon Institute wynika, że w Wielkiej Brytanii średni koszt utraty danych wskutek przestępstwa należy do jednych z najniższych w krajach rozwiniętych. Jednak wprowadzenie nowych przepisów może spowodować, że straty ofiar przestępstw będą większe niż obecnie.

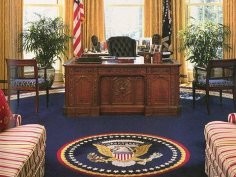

USA nie wykluczają sankcji handlowych

23 lutego 2013, 15:58Po raporcie, w którym firma Mandiant identyfikuje grupę APT1 jako Jednostkę 61398 chińskiej armii, administracja prezydenta Obamy postanowiła podjąć bardziej zdecydowane działania. Biały Dom wydał raport Administration Strategy on Mitigating the Theft of U.S. Trade Secrets, w którym znalazły się zalecenia dotyczące walki ze szpiegostwem finansowym

Project Sauron - zaawansowana operacja cyberszpiegowska

10 sierpnia 2016, 09:51Kaspersky Lab informuje o odkryciu w 2015 roku grupy, która specjalizowała się m.in. w wykorzystywaniu klipsów USB do kradzieży danych z komputerów niepodłączonych do sieci. Szpiegowska grupa działała prawdopodobnie na zlecenie jednego z państw.

McKinnon przegrał

29 sierpnia 2008, 09:49Gary McKinnon, Brytyjczyk, który włamał się do serwerów NASA i Pentagonu przegrał swoją ostatnią szansę. Europejski Trybunał Praw Człowieka podtrzymał decyzję brytyjskich sądów. McKinnon może w ciągu dwóch tygodni trafić do USA, gdzie będzie sądzony za swoje czyny.

Założycielowi popularnego serwisu grozi kilkadziesiąt lat więzienia

20 lipca 2011, 10:10Aaron Swartz, 24-letni współzałożyciel popularnego serwisu Reddit, wpadł w poważne kłopoty. Grozi mu do 35 lat więzienia i milion dolarów grzywny za włamanie się do należącego do MIT-u archiwum JSTOR i kradzież olbrzymiej ilości danych.

Wielkie włamanie do sieci Home Depot?

4 września 2014, 07:19Brian Krebs, znany bloger zajmujący się kwestiami bezpieczeństwa IT, jako pierwszy poinformował o włamaniu do sieci Home Depot. Teraz informuje, że napastnicy zyskali dostęp do systemów informatycznych niemal wszystkich 2200 sklepów tej sieci, które znajdują się na terenie USA